Содержание

Коммерческая тайна определялась спецификой производственной деятельности предприятия.

Информация, являющаяся коммерческой тайной, охраняется с помощью следующих мер: установки паролей доступа к информации; охраны помещения, в котором находятся носители информации; отнесения сведений к коммерческой тайне и установления запрета на ее разглашение в должностных инструкциях, трудовом договоре, локальных и иных нормативных актах. Коммерческая тайна включает не только сведения коммерческого характера, но и техническую, и технологическую информацию (ноу-хау).

Предметом правового регулирования в режиме коммерческой тайны является некоторый набор сведений. Объектом регулирования и правовой охраны выступают интересы собственника или обладателя указанного набора сведений. Процедуру доступа к сведениям устанавливает собственник или обладатель. Цель законодательного регулирования режима коммерческой тайны состоит в том, чтобы защитить право обладателя информации от постороннего вмешательства в ее использование. По юридической принадлежности режим коммерческой тайны можно отнести к категории гражданских нрав и сравнить с правом на защиту личной свободы и правом на невмешательство в творческую деятельность и частную жизнь граждан.

Проблеме регулирования процессов создания и использования коммерческой информации с ограниченным доступом законодатели уделяют в последние годы значительное внимание. Однако она все еще далека от полного решения.

Вопросы и задания для самоконтроля

- 1. Дайте определение информации.

- 2. Какие существуют виды информации?

- 3. Что подразумевается под информационной безопасностью?

- 4. Каковы цели защиты информации?

- 5. Каков вид ответственности за распространение недоброкачественной информации?

- 6. Дайте определение тайны.

- 7. Какие выделяют виды тайн?

- 8. Какие сведения относятся к государственной тайне, а какие нет?

- 9. Назовите принципы допуска к государственной тайне.

- 10. Назовите основания рассекречивания.

- 11. Что считается коммерческой тайной?

- 12. С помощью каких мер охраняется коммерческая тайна?

Страницы ← предыдущая следующая → меры вне зависимости от вероятности осуществления угроз и уязви- мости ресурсов. Таким образом, характеристики угроз на базовом уровне рассматривать не обязательно. В случае, когда нарушения информационной безопасности чре- ваты тяжелыми последствиями, базовый уровень требований к режи- му информационной безопасности является недостаточным. Для того, чтобы сформулировать дополнительные требования, необходимо: • определить ценность ресурсов; • к стандартному набору добавить список угроз, актуальных для исследуемой информационной системы; • оценить вероятности угроз; • определить уровень уязвимости ресурсов. Политика безопасности строится на основе анализа рисков, ко- торые признаются реальными для информационной системы органи- зации. Когда риски проанализированы, стратегия защиты определена, тогда составляется программа, реализация которой должна обеспечить информационную безопасность. Под эту программу выделяются ре- сурсы, назначаются ответственные, определяется порядок контроля выполнения программы и т.п. Существуют различные подходы к оценке рисков. Выбор под- хода зависит от уровня требований, предъявляемых в организации к режиму информационной безопасности, характера принимаемых во внимание угроз (спектра воздействия угроз) и эффективности потен- циальных контрмер. Процесс оценивая рисков содержит несколько этапов. 1. Идентификация ресурса и оценивание его количественных показателей (определение негативного воздействия). 2. Оценивание угроз. 3. Оценивание уязвимостей. 4. Оценивание существующих и предполагаемых средств обес- печения. 5. Оценивание рисков. На основании оценивания рисков выбираются средства, обеспе- чивающие режим ИБ. Ресурсы, значимые для нормальной работы ор- ганизации и имеющие определенную степень уязвимости, считаются подверженными риску, если по отношению к ним существует какая- либо угроза. При оценивании рисков учитываются потенциальные не- гативные воздействия от нежелательных происшествий и показатели значимости рассматриваемых уязвимостей и угроз для этих ресурсов. Риск характеризует опасность, которой может подвергаться сис- тема и использующая ее организация. Риск зависит от показателей 43 ценности ресурсов, вероятности реализации угроз для ресурсов и сте- пени легкости, с которой уязвимости могут быть использованы при существующих или планируемых средствах обеспечения информаци- онной безопасности. Цель оценивания рисков состоит в определении характеристик рисков для информационной системы и ее ресурсов. На основе таких данных могут быть выбраны необходимые средства управления ИБ. При оценивании рисков учитывается: • ценность ресурсов; • оценка значимости угроз; • эффективность существующих и планируемых средств защи- ты. Показатели ресурсов или потенциальное негативное воздейст- вие на деятельность организации можно определять несколькими спо- собами: • количественными (например, стоимостные); • качественными (могут быть построены на использовании та- ких понятий, как, умеренный или чрезвычайно опасный); • их комбинацией. Для того, чтобы конкретизировать определение вероятности реализации угрозы, рассматривается определенный отрезок времени, в течение которого предполагается защитить ресурс. Вероятность то- го, что угроза реализуется, определяется следующими факторами: • привлекательность ресурса как показатель при рассмотрении угрозы от умышленного воздействия со стороны человека; • возможность использования ресурса для получения дохода как показатель при рассмотрении угрозы от умышленного воздейст- вия со стороны человека; • технические возможности угрозы, используемые при умыш- ленном воздействии со стороны человека; • вероятность того, что угроза реализуется; • степень легкости, с которой уязвимость может быть исполь- зована. Вопрос о том, как провести границу между допустимыми и не- допустимыми рисками, решается пользователем. Очевидно, что раз- работка политики безопасности требует учета специфики конкретных организаций. На основании политики безопасности строится программа безо- пасности, которая реализуется на процедурном и программно- техническом уровнях уровне. 44 К процедурному уровню относятся меры безопасности, реали- зуемые людьми. Можно выделить следующие группы процедурных мер: • управление персоналом; • физическая защита; • поддержание работоспособности; • реагирование на нарушения режима безопасности; • планирование восстановительных работ. Управление персоналом заключается в выполнении следующих условий. Во-первых, для каждой должности существовать квалифика- ционные требования по ИБ. Во-вторых, в должностные инструкции должны входить разделы, касающиеся информационной безопасно- сти. В-третьих, каждого работника нужно научить мерам безопасно- сти теоретически и на практике. Меры физической защиты включают в себя защиту от утечки информации по техническим каналам, инженерные способы защиты и т.д. Планирование восстановительных работ предполагает: • слаженность действий персонала во время и после аварии; • наличие заранее подготовленных резервных производствен- ных площадок; • официально утвержденную схему переноса на резервные площадки основных информационных ресурсов; • -схему возвращения к нормальному режиму работы. Поддержание работоспособности включает в себя создание ин- фраструктуры, включающий в себя как технические, так и процедур- ные регуляторы и способной обеспечить любой наперед заданный уровень работоспособности на всем протяжении жизненного цикла информационной системы Реагирование на нарушение режима безопасности может быть регламентировано в рамках отдельно взятой организации. В настоя- щее время, осуществляется только мониторинг компьютерных пре- ступлений в национальном масштабе и на мировом уровне. Основой программно-технического уровня являются следую- щие механизмы безопасности: • идентификация и аутентификация пользователей; • управление доступом; • протоколирование и аудит; • криптография; • экранирование; 45 • обеспечение высокой доступности и т.д. Важно управлять информационной системой в целом и меха- низмами безопасности в особенности. Упомянутые меры безопасно- сти должны опираться на общепринятые стандарты, быть устойчивым к сетевым угрозам, учитывать специфику отдельных сервисов. Вопросы для самоконтроля 1. Проанализируйте различные определения понятия «защита информации» и «информационная безопасность», заполните таблицу. № Определение Источник Ключевые слова п/п термина информации Что общего можно обнаружить во всех определениях? О чем это свидетельствует? 2. Дайте определение понятию защита информации. 3. Что понимается под термином безопасность информации? 4. Что включает в себя защита информации? 5. Какие цели преследует защита информации? 6. Какое место занимается защита информации в информаци- онной безопасности? 7. Какие уровни задействованы в обеспечении информационной безопасности? 8. Что представляет собой политика безопасности организации? 9. Что входит в анализ рисков? 10.Что представляет собой программа безопасности организа- ции? Практическая работа Определение целей защиты информации на предприятии регио- нального уровня Необходимо проанализировать структуру местного предпри- ятия, рассмотреть виды информации и носители, используемые в его подразделениях. Сформулировать цели защиты информации на дан- ном предприятии. Составить программу информационной безопасно- сти. 46 ПРЕДМЕТ И ОБЪЕКТ ЗАЩИТЫ ИНФОРМАЦИИ Предмет защиты информации Предметом защиты является информация, т.е. сведения о лицах, предметах, фактах, событиях, явлениях и процессах, независимо от формы их представления. Информация имеет ряд особенностей: • она нематериальна; • информация хранится и передается с по- мощью материальных носителей; • любой материальный объект может содержать информацию о самом себе или других объектах. Нематериальность информации понимается в том смысле, что нельзя измерить ее параметры известными физическими методами и приборами. Информация не имеет массы, энергии и т. п. Наиболее важным свойством информации является ее ценность. Ценность информации определяется степенью ее полезности для владельца. На сегодняшний день известно много различных попыток фор- мализовать процесс оценки информации, но он до сих пор остается субъективным . Обладание истинной (достоверной) информацией дает ее вла- дельцу определенные преимущества. Истинной или достоверной ин- формацией является информация, которая с достаточной для вла- дельца (пользователя) точностью отражает объекты и процессы окружающего мира в определенных временных и пространственных рамках. Информация, искаженно представляющая действительность (недостоверная информация), может нанести владельцу значительный материальный и моральный ущерб. Если информация искажена умышленно, то ее отзывают дезинформацией. Законом «Об информации, информатизации и защите информа- ции» гарантируется право собственника информации на ее использо- вание и защиту от доступа к ней других лиц (организаций). Критерием для принятия решения о защиты информации является ценность ин- формации. Защите подлежит только документированная информация, т.е. информация, зафиксированная на материальном носителе с реквизи- тами, позволяющими ее идентифицировать. 47 Собственник вправе ограничивать доступ к информации. Доку- ментированная информация с ограниченным доступом по условиям ее правового режима подразделяется на информацию, отнесенную к го- сударственной тайне и конфиденциальную. Государственную тайну могут содержать сведения, принадле- жащие государству (государственному учреждению). В соответствии с законом «О государственной тайне» сведениям, представляющим ценность для государства, может быть присвоена одна из трех воз- можных уровней секретности: • «секретно»; • «совершенно секретно»; • «особой важности». Уровень секретности – это административная или законодатель- ная мера, соответствующая мере ответственности лица за утечки или потерю конкретной конфиденциальной информации, регламентируе- мой специальным документом, с учетом государственных, военно- стратегических, коммерческих, служебных или частных интересов. В соответствии с уровнем секретности на носители информации проставляется гриф секретности, т.е. реквизиты, свидетельствующие о степени секретности. Перечень конфиденциальных сведений утвержден Указом Пре- зидента РФ и состоит из: • персональных данных гражданина; • сведений, составляющих тайну следствия и судопроизводст- ва; • служебной тайны, т.е. сведения, доступ к которым ограничен органами государственной власти; • сведений, связанные с профессиональной деятельностью (врачебная, нотариальная, адвокатская тайны и т.д.); • сведений о сущности изобретения до момента официальной публикации о них; • коммерческой тайны. Коммерческую тайну могут содержать сведения, принадлежащие частному лицу, фирме, корпорации и т. п. Для обозначения ценности конфиденциальной коммерческой информации используются три ка- тегории: • «коммерческая тайна — строго конфиденциально»; • «коммерческая тайна — конфиденциально»; • «коммерческая тайна». 48 Используется и другой подход к градации ценности коммерче- ской информации: • «строго конфиденциально – строгий учет»; • «строго конфиденциально»; • «конфиденциально». Необходимо заметить, что суммарное количество не конфиден- циальной информации, или статистика несекретных данных, в итоге могут оказаться секретными. Ценность информации изменяется во времени. Как правило, со временем ценность информации уменьшается. Зависимость ценности информации от времени приближенно определяется в соответствии с выражением : С(t) = С0 e -2,3t/τ, где С0 – ценность информации в момент ее воз- никновения (получения); t – время от момента возникновения инфор- мации до момента определения ее стоимости; τ – время от момента возникновения информации до момента ее устаревания. Время, через которое информация становится устаревшей, ме- няется в очень широком диапазоне. Так, например, для пилотов реак- тивных самолетов, автогонщиков информация о положении машин в пространстве устаревает за доли секунд. В то же время информация о законах природы остается актуальной в течение многих веков. Информация покупается и продается. Ее правомочно рассмат- ривать как товар, имеющий определенную цену. Цена, как ценность информации, связаны с полезностью информации для конкретных людей, организаций, государств. Информация может быть ценной для ее владельца, но бесполезной для других. В этом случае информация не может быть товаром, а, следовательно, она не имеет и цены. На- пример, сведения о состоянии здоровья обычного гражданина являют- ся ценной информацией для него. Но эта информация, скорее всего, не заинтересует кого-то другого, а, следовательно, не станет товаром, и не будет иметь цены. Информация может быть получена тремя путями: • проведением научных исследований; • покупкой информации; • противоправным добыванием информации. Как любой товар, информация имеет себестоимость, которая оп- ределяется затратами на ее получение. Себестоимость зависит от вы- бора путей получения информации и минимизации затрат при добы- вании необходимых сведений выбранным путем. Информация добы- вается с целью получения прибыли или преимуществ перед конкурен- тами, противоборствующими сторонами. Для этого информация: 49 • продается на рынке; • внедряется в производство для получения новых технологий и товаров, приносящих прибыль; • используется в научных исследованиях; • позволяет принимать оптимальные решения в управлении. Существует сложность объективной оценки количества ин- формации. Для измерения количества информации используют следующие подходы. А. Энтропийный подход. В теории информации количество информации оценивается ме- рой уменьшения у получателя неопределенности (энтропии) выбора или ожидания событий после получения информации. Количество информации тем больше, чем ниже вероятность события. Энтропий- ный подход широко используется при определении количества ин- формации, передаваемой по каналам связи. Выбор при приеме ин- формации осуществляется между символами алфавита в принятом со- общении. Пусть сообщение, принятое по каналу связи, состоит из N символов (без учета связи между символами в сообщении). Тогда ко- личество информации в сообщении может быть подсчитано по фор- муле Шеннона: , где Рi – вероятность появления в сообщении символа, k –количество символов в алфавите языка. Анализ формулы Шеннона показывает, что количество инфор- мации в двоичном представлении (в битах или байтах) зависит от двух величин: количества символов в сообщении и частоты появления того или иного символа в сообщениях для используемого алфавита. Этот подход абсолютно не отражает насколько полезна полученная инфор- мация, а позволяет определить лишь затраты на передачу сообщения. Б. Тезаурусный подход. Этот подход предложен Ю.А. Шрейдером. Он основан на рас- смотрении информации как знаний. Согласно этому подходу количе- ство информации, извлекаемое человеком из сообщения, можно оце- нить степенью изменения его знаний. Структурированные знания, представленные в виде понятий и отношений между ними, называют- ся тезаурусом. Структура тезауруса иерархическая. Понятия и отно- шения, группируясь, образуют другие, более сложные понятия и от- ношения. Знания отдельного человека, организации, государства образу- ют соответствующие тезаурусы. Тезаурусы организационных струк- тур образуют тезаурусы составляющих их элементов. Так, тезаурус 50 организации образуют, прежде всего, тезаурусы сотрудников, а также других носителей информации, таких как документы, оборудование, продукция и т.д. Для передачи знаний требуется, чтобы тезаурусы пе- редающего и принимающего элемента пересекались. В противном случае владельцы тезаурусов не поймут друг друга. Тезаурусы человека и любых организационных структур явля- ются их капиталом. Поэтому владельцы тезаурусов стремятся сохра- нить и увеличить свой тезаурус. Увеличение тезауруса осуществляет- ся за счет обучения, покупки лицензии, приглашения квалифициро- ванных сотрудников или хищения информации. В обществе наблюдаются две тенденции: развитие тезаурусов отдельных элементов (людей, организованных структур) и выравни- вание тезаурусов элементов общества. Выравнивание тезаурусов про- исходит как в результате целенаправленной деятельности (например, обучения), так и стихийно. Стихийное выравнивание тезаурусов про- исходит за счет случайной передачи знаний, в том числе и незаконной передачи. В. Практический подход. На практике количество информации измеряют, используя по- нятие «объем информации». При этом количество информации может измеряться в количестве бит (байт), в количестве страниц текста, дли- не магнитной ленты с видео- или аудиозаписью и т.п. Однако очевид- но, что на одной странице информации может содержаться больше или меньше, по крайней мере, по двум причинам. Во-первых, разные люди могут разместить на странице различное количество сведений об одном и том же объекте, процессе или явлении материального ми- ра. Во-вторых, разные люди могут извлечь из одного и того же текста различное количество полезной, понятной для них информации. Даже один и тот же человек в разные годы жизни получает разное количе- ство информации при чтении книги. В результате копирования без изменения информационных па- раметров носителя количество информации не изменяется, а цена снижается. Примером копирования без изменения информационных параметров может служить копирование текста с использованием ка- чественных копировальных устройств. Текст копии, при отсутствии сбоев копировального устройства, будет содержать точно такую же информацию, как и текст оригинала. Но при копировании изображе- ний уже не удастся избежать искажений. Они могут быть только большими или меньшими. В соответствии с законами рынка, чем больше товара появляет- ся, тем он дешевле. Этот закон полностью справедлив и в отношении 51 копий информации. Действие этого закона можно проследить на при- мере пиратского распространения программных продуктов, видео- продукции и т.п. Информация как объект права собственности Различные субъекты информационных отношений по отноше- нию к определенной информации могут выступать в качестве (воз- можно одновременно) : • источников (поставщиков) информации; • пользователей (потребителей) информации; • собственников (владельцев, распорядителей) информации; • физических и юридических лиц, о которых собирается ин- формация; • владельцев систем сбора и обработки информации и участ- ников процессов обработки и передачи информации и т.д. Возникает сложная система взаимоотношений между этими субъектами права собственности. Информация как объект права собственности копируема за счет материального носителя. Как следствие, информация как объект права собственности легко перемещается перемещаться к другому субъекту права собственности без очевидного (заметного) нарушения права собственности на информации. Перемещение материального объекта к другому субъекту права собственности неизбежно, и, как правило, влечет за собой утрату этого объекта первоначальным субъектом пра- ва собственности, т.е. происходит очевидное нарушение его права собственности. Право собственности включает три полномочия собственника, составляющих содержание (элементы) права собственности: право распоряжения, право владения, права пользования. Но для необходимости рассмотрения информации как предмета защиты информации, необходимо рассмотреть особенности информа- ции как объекта права собственности. Субъект права собственности на информацию может передать часть своих прав (распоряжение), не теряя их, другим субъектам, «хранителю», т.е. владельцу материального носителя информации (владение или пользование) или пользователю (пользование и, может быть, владение). 52 Страницы ← предыдущая следующая →

Основным критерием информации, относящейся к секретам производства, является её коммерческая ценность. Если имеющиеся сведения могут нанести организационный ущерб, лишить компанию конкурентных преимуществ, а также привести к другим негативным последствиям, такие важные информационные материалы засекречиваются.

К производственным секретам относятся любые данные промышленного, технического, коммерческого характера, а также организационные материалы и другие данные (ст. 1465 ГК РФ). Коммерческая значимость секрета производства определяется его неизвестностью для третьих лиц. Обладатель секрета производства (ноу-хау) должен исключить свободный доступ к таким материалам и ввести по отношению к ним режим коммерческой тайны.

Особенности коммерческой тайны

Режим коммерческой тайны обеспечивает её обладателю организацию конфиденциальности, дающую возможность увеличить прибыль, получить иные доходы и предотвратить неоправданные потери.

Основные критерии коммерческой тайны:

- полезность и ценные свойства информационных материалов

- закрытость (ограниченный доступ)

- установление специального режима охраны информации

Организация защиты ценных сведений от публичной огласки в соответствии с Законом о коммерческой тайне возлагается на правообладателя. Важнейшими сведениями, не подлежащими разглашению, являются базы данных о клиентах и партнерах компании, данные о планово-финансовой деятельности, объемах реализации, алгоритмы, формулы и рецептуры процессов, охранные коды и другое.

Охрана и защита конфиденциальности информации обеспечивается установлением в компании режима коммерческой тайны.

Меры по установлению режима коммерческой тайны

Этап 1. Составление реестра сведений, относящихся к коммерческой тайне.

В перечне перечислятся все информационные сведения, которые обладатель считает наиболее ценными для компании, и в отношении которых необходим порядок конфиденциальности. Исключения составляют сведения, которые не подлежат засекречиванию: сведения о предпринимателе, вносимые в госреестры, данные о загрязнениях окружающей среды, о противопожарной ситуации, нарушениях законодательства и другое (ст.5 Закона о коммерческой тайне).

Составленный перечень в дальнейшем необходим для ознакомления работниками, допущенными к секретным материалам. Факт ознакомления должен подтверждаться росписью работников.

Этап 2.Разработка порядка обращения с секретными сведениями.

Устанавливаются порядок обращения с материалами, имеющими статус коммерческой тайны, а также методы контроля за его соблюдением. Для этого составляются и утверждаются локальные документы, включающие положение о коммерческой тайне, инструкционные материалы по работе с секретными сведениями, порядок ведения делопроизводства по таким документам

Этап 3. Составление списка должностей работников, которым предоставляется доступ к конфиденциальной информации.

Список должностей работников, которым разрешен доступ к секретным сведениям, должен быть составлен таким образом, чтобы можно было четко определить, какие именно сведения разрешены и доступны работнику конкретной должности. Обязательным условием является ведение учета по такому перечню.

Формирование списка должно проводиться с учетом следующих положений – у руководителя компании должен быть допуск к любым сведениям о деятельности организации, у руководителей подразделений – допуск в пределах работы такого подразделения, у специалистов допуски ограничиваются объемом необходимой для работы информации. Технические работники должны иметь минимальный доступ к секретным сведениям.

Этап 4. Внесение правил по режиму коммерческой тайны в инструкции по должностям.

По закону работа сотрудника с секретными материалами допускается только с его согласия или в соответствии с его трудовыми обязанностями (ч.2 ст. 11 Закона № 98-ФЗ). В первом случае работником должно быть подписано согласие на работу с конфиденциальными материалами, иначе работник может не выполнять режим неразглашения таких сведений.

Более надежной защитой коммерческой тайны является внесение обязанностей по соблюдению режима секретности в должностные инструкции работников, имеющих допуски по определенным категориям сведений. Ознакомление и дальнейшее выполнение работником обязанностей по инструкции означает его согласие на неразглашение информации, классифицированной как коммерческая тайна. Регулирование по вопросам конфиденциальности может выполняться на основании разделов в трудовых договорах.

Этап 5. Присвоение документации грифа «Коммерческая тайна».

На всю документацию, подлежащую режиму конфиденциальности, наносится гриф «Коммерческая тайна». Обязательным условием является указание правообладателя – полного наименования организации и сведений о её местонахождении (ч. 4 ст. 6 Закона № 98-ФЗ). Документы на бумажных носителях маркируются при печатании или с помощью специальных штампов. Материалы в электронном виде могут быть помечены посредством колонтитулов или при передаче иметь отметки на сопровождающих документах.

Отсутствие грифа «Коммерческая тайна» на документации не позволяет привлечь к ответственности сотрудников, разглашающих секретную информацию.

Этап 6. Оформление документов, регламентирующих взаимоотношения с работниками по режиму коммерческой тайны.

Охрана конфиденциальности и сохранения коммерческой тайны возможна только при правильном документальном оформлении взаимоотношений с работниками.

Основными документами, с которыми должен ознакомиться под роспись работник, являются:

- обязательства о неразглашении информации, относящейся к коммерческой тайне

- локальные нормативные акты, связанные с режимом коммерческой тайны, в том числе реестр документов, составляющих коммерческую тайну

Этап 7. Ведение делопроизводства с секретной документацией.

Контроль за предоставляемыми секретными материалами должен осуществляться по всем правилам делопроизводства. Оптимальным вариантом является ведение журнала по учету выдаваемой документации, предоставления сотрудникам доступа к электронным ресурсам. Учетные записи подтверждаются росписью выдавшего и получившего документ.

Этап 8. Использование технических возможностей для сохранения конфиденциальности информации.

Обязательным условием соблюдения режима коммерческой тайны является достаточность и надежность материальных средств и технических возможностей по охране документации и пресечения доступа к таким материалам.

Охрана документов может обеспечиваться:

- использованием сейфов, специально оборудованных комнат, шкафов и т.д.

- передачей ключей только работникам, имеющим допуск к секретной информации

- защитой доступа к электронным базам путем кодирования, шифрования сведений, установка паролей доступа и т.д.

После выполнения всех этапов по документальному оформлению режима коммерческой тайны в организации издается приказ об установлении такого режима с указанием даты его установления.

Правовая защита установленного на законных основаниях режима коммерческой тайны позволяет привлечь к дисциплинарной, административной и уголовной ответственности лиц, разгласивших секретную информацию, а также взыскать причиненный материальный ущерб.

По правилам и грамотно проведенная установка режима коммерческой тайны позволит защитить секреты производства от конкурентов и нечестных работников.

Понятие и признаки коммерческой тайны. Сведения, включаемые и не включаемые в коммерческую тайну.

Коммерческая тайна – информация любого характера, сведения о способах осуществления профессиональной деятельности, специальные сведения, которые имеют потенциальную и действительную коммерческую ценность. Следует отметить дополнительно, что данные сведения особо ценны, поскольку неизвестны третьим лицам, а также в отношении данных сведений их обладателем введен режим коммерческой тайны.

Выделяют две группы признаков, которые присущи данному объекту: общие и специальные.

К общим признакам коммерческой тайны следует отнести:

- нематериальную природу информации

- доступность информации

- отделимость информации от лица, которое выступает создателем или носителем информации.

К специальным признакам можно отнести:

- коммерческую ценность информации

- неизвестность информации третьим лицам

- принятие мер по охране конфиденциальности коммерческой тайны.

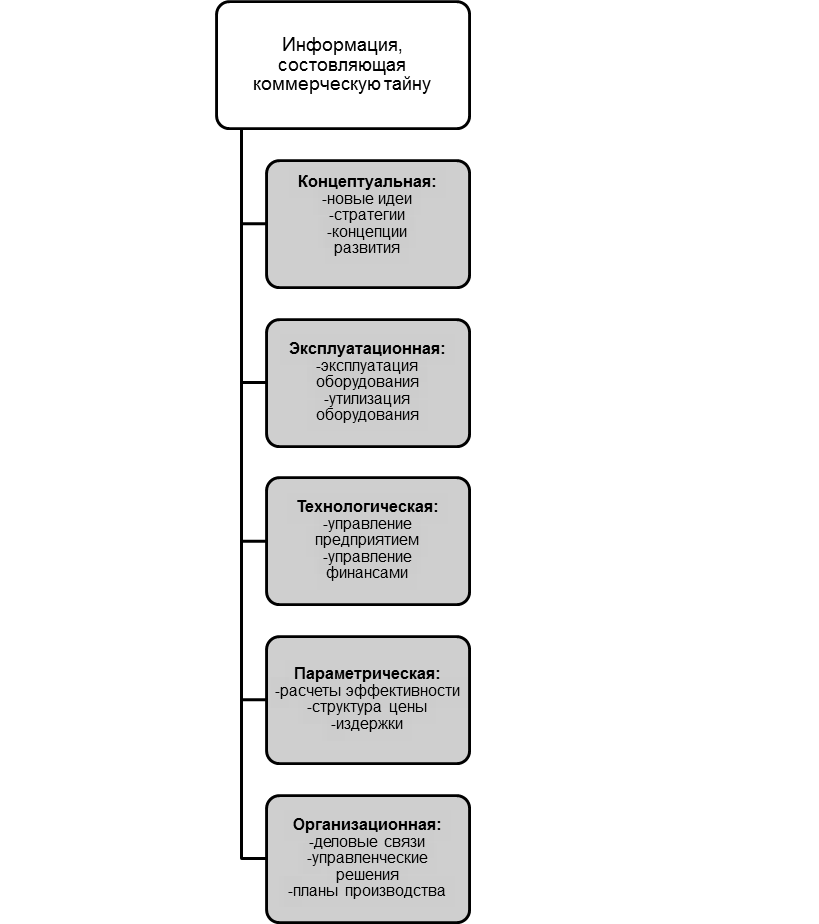

Виды информации, которые составляют коммерческую тайну:

Следует сказать и об информации, которая не может быть отнесена к коммерческой тайне. Так в частности к такой информации относится:

- информация, которая содержится в учредительных документах;

- информация, которая содержится в документах на право занятия предпринимательской деятельностью;

- информация, которая содержится в годовых отчетах, бухгалтерских балансах, формах государственных статистических наблюдений и других формах годовой отчетности;

- информация, которая содержит сведения об оплачиваемой деятельности государственных служащих, о задолженности работодателя по заработной плате и другим выплатам;

- информация, которая содержит годовой отчет фондов об использовании имущества;

- информация, которая подлежит раскрытию эмитентом ценных бумаг;

- информация, связанная с соблюдением экологического и антимонопольного законодательства;

- информация о деятельности благотворительных организаций и других некоммерческих организаций;

- информация о свободных рабочих местах;

- информация о хранении, использовании и перемещении материалов и технологий, которые представляют опасность для жизни и здоровья граждан;

- информация о реализации государственной программы приватизации;

- информация о размерах имущества и вложенных средств при приватизации;

- информация о ликвидации юридического лица;

- информация, для которой определены ограничения по установлению коммерческой тайны в соответствии с федеральным законодательством.

Гражданско-правовая и уголовно-правовая защита коммерческой тайны

Нормы о коммерческой тайне образуют самостоятельный институт подотрасли права интеллектуальной собственности отрасли гражданского права, которая на основе принципов юридического равенства регулирует недопустимость произвольного вмешательства кого-либо в частные дела и защищает от недобросовестной конкуренции личные неимущественные и связанные с ними имущественные информационные отношения, в связи с осуществлением обладателем коммерческой тайны, не запрещенной законом экономической деятельности в отношении коммерческой тайны, которая ему принадлежит.

Назначением этого института выступает такое регулирование отношений по поводу коммерческой тайны, которое обеспечивает автономию и индивидуализацию личности обладателя коммерческой тайны и использование коммерческой тайны ее обладателем в гражданском обороте.

Общий перечень способов защиты дан в ст. 12 ГК РФ, однако следует сказать, что не все способы, предусмотренные этой статьей, подлежат применению при защите коммерческой тайны.

Признание права это первый способ защиты, среди тех которые перечислены в ст. 12 ГК РФ. Необходимость в таком способе возникает тогда, когда нарушенное субъективное гражданское право подвергается сомнению или же оспаривается.

Восстановление положения, которое существовало до нарушения права, занимает самостоятельное место. Применение этого способа защиты на коммерческую тайну целесообразно тогда, когда полное восстановление возможно в натуре, здесь речь следует вести о достижении такого результата, когда надлежащее притязание истца будет удовлетворено в полной мере.

Например, на лицо, которое завладело информацией, может быть наложена обязанность вернуть техническую документацию или уничтожить материальные носители информации.

Говоря о пресечении действий, которые создают угрозу нарушения права обладателя коммерческой тайны, такое пресечение используется тогда когда известно о готовящемся опубликовании в печати сведений, которые составляют коммерческую тайну.

Если нарушением права на коммерческую тайну ее обладателю, были нанесены убытки, лицо, которое незаконным методом или разглашением нанесло убытки, должно их возместить. Причем компенсации подлежит как реальный ущерб в имуществе, так и упущенная выгода.

Ответственность за незаконное получение и разглашение сведений, которые составляют коммерческую тайну, предусмотрена ст. 183 УК РФ. Родовым объектом этого вида преступления выступают общественные отношения, которые складываются в процессе функционирования экономики страны как единого народно-хозяйственного комплекса.

Видовым объектом выступают общественные отношения, которые возникают по поводу осуществления экономической деятельности по производству, распределению, потреблению и обмену разных благ и услуг.

Непосредственным объектом являются общественные отношения, которые складываются по поводу сохранения коммерческой тайны.

Предметом являются сведения, которые составляют коммерческую тайну, независимо от их носителей и формы представления, так например ч. 1 ст. 183 УК РФ указывает на такой носитель как документ.

Объективная сторона такого деяния заключается в определенном действии по собиранию названных выше сведений способами совершения, которых есть: похищение документов, подкуп, угроза и другие незаконные способы.

Субъективная сторона данного преступления характеризуется умышленной формой вины. Обязательным признаком субъективной стороны является специальный мотив (корыстная или другая личная заинтересованность).

Всё ещё сложно? Наши эксперты помогут разобраться